Торговая организация (ТО) – организация различных организационно-правовых форм, осуществляющая торговую деятельность, включая необходимые средства и работников с распределением ответственности, полномочий и взаимоотношений (ГОСТ 51303-2013).

Автоматизированная информационная система (АИС) – это система, состоящая из персонала и комплекса средств автоматизации его деятельности, необходимого для выполнения его функций при помощи информационных технологий (ГОСТ 34.003-90).

Для ТО АИС является основой деятельности, так как включает в себя контроль над финансовыми потоками, товарными запасами, документами. В силу развития конкуренции и увеличения угрозы несанкционированного доступа к данным, руководство ТО уделяет особое внимание понятию «Коммерческая тайна». В соответствии с Федеральным законом от 29.07.2004 № 98-ФЗ «О коммерческой тайне» представим определения:

Коммерческая тайна (КТ) – конфиденциальность информации, позволяющая ее обладателю при существующих или возможных обстоятельствах увеличить доходы, избежать неоправданных расходов, сохранить положение на рынке товаров, работ, услуг или получить иную коммерческую выгоду.

Информация, составляющая коммерческую тайну – научно-техническая, технологическая, производственная, финансово-экономическая или иная информация, которая имеет действительную или потенциальную коммерческую ценность в силу неизвестности ее третьим лицам.

Доступ к информации, составляющей коммерческую тайну – ознакомление определенных лиц с информацией, составляющей коммерческую тайну, с согласия ее обладателя или на ином законном основании при условии сохранения конфиденциальности этой информации.

Обладателем информации, составляющей КТ в рассматриваемой ТО, является орган правления. Работники организации, получившие доступ к КТ, обязаны: выполнять установленный в организации режим КТ, строго хранить известную им КТ, пресекать действия других лиц, которые могут привести к разглашению тайны. При введении режима коммерческой тайны (РКТ) в рассматриваемой ТО, рекомендуется ограничить доступ к надлежащим информационным массивам до соответствующего распоряжения.

Цель исследования

1. Учитывая особенности и специфику АИСТО предполагается разработать механизм оперативного разделения доступа к критически важной информации, представляющей коммерческую тайну. Введение режима коммерческой тайны реализовать в составе механизма функционирования сервиса контроля целостности информации (СКЦИ), максимизирующего защищённость информации при обеспечении достаточной оперативности выполнения функциональных задач АИСТО.

Материал и методы исследования

Материал исследования основан на использовании литературных источников, представленных в конце данной статьи. Общей методологической основой проведенного исследования является системно-концептуальный подход.

Результаты исследования и их обсуждение

В соответствии с [1], всегда присутствует угроза несанкционированного доступа и потери данных за счет несовершенности структуры самой АИС. В связи с этим целесообразно применять концепцию эталонной модели защищенной автоматизированной системы (ЭМЗАС).

Согласно [4], все многообразие угроз безопасности АИС организации можно представить в виде целой связки ключей и отмычек, а систему защиты информации от несанкционированного доступа (СЗИ НСД) организации как сейф, в котором содержатся данные. Можно подобрать ключ – получить пароль и доступ к данным. Если умело использовать отмычку, то получиться открыть сейф, взломав пароль.

Недостатки стандартных моделей были устранены путём разработки нового математического аппарата моделирования СЗИ НСД – ЭМЗАС. Необходимо все процессы доступа к ресурсам распределить по уровням эталонной модели, в итоге получим защищенную модель АИС организации с минимальным уровнем уязвимости. Рассмотрим восьмой уровень ЭМЗАС, который называется «Менеджерский». Он определяет доступ прикладного компонента сервера АИС, авторизованного некоторым образом, к менеджерам ресурсов данного сервера.

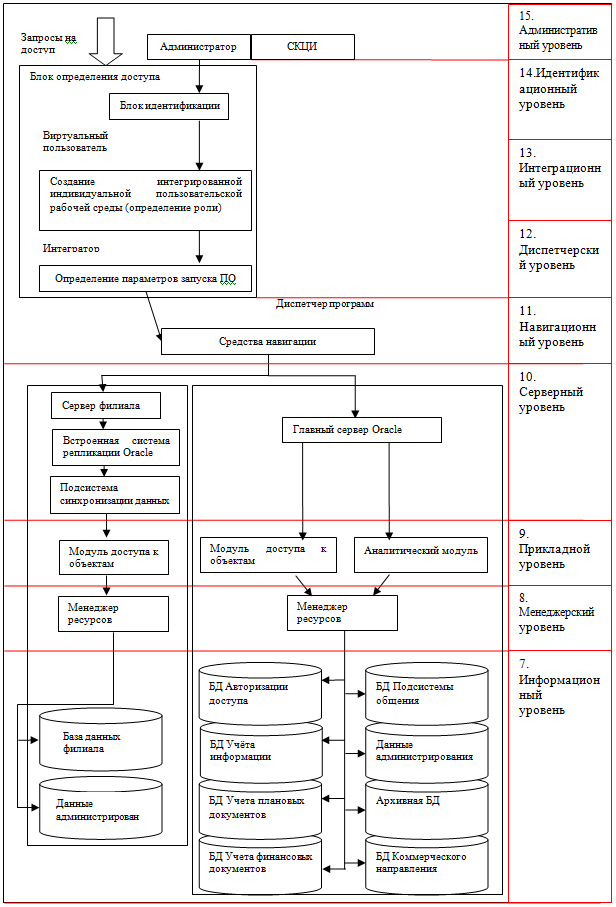

Предполагается, что в общем случае информация, располагающаяся на данном сервере, может находиться под управлением различных менеджеров ресурсов, поэтому на данном уровне уместнее всего расположить субъекты полного разграничения данных всего сервера. Субъект менеджера ресурсов «Общие данные» и субъект менеджера ресурсов «Специализированные данные» будут разграничивать информацию на условно допустимую для разглашения и максимально неприемлемую для обнародования (конфиденциальную – используемую только руководством) (рис. 1).

Разработаем основные положения, обуславливающие функционирование АИСТО в РКТ:

1. Режим коммерческой тайны инициируется органом правления, и снятие РКТ так же возможно только с его постановления. Служащие, занимающие высокопоставленные и руководящие должности, после инициализации РКТ не допускаются к информации, находящейся под управлением менеджера ресурсов «Специализированные данные».

Рис. 1. «Распределение элементов АИСТО по уровням ЭМЗАС»

2. Режим РКТ устанавливается непосредственно администратором АИС при управлении сервисом контроля целостности информации (СКЦИ). Дальнейшее поддержание РКТ будет осуществляться СКЦИ. Выбор СКЦИ в качестве управляющего механизма вполне оправдан, так как процесс проверки информации на целостность неразрывно связан с дискреционными доступами.

3. Доступ к информационным ресурсам ограничивается только использованием совокупности баз данных «Общие данные». Доступ к конфиденциальной информации осуществляется только по мандату органа правления.

Достаточно подробную информацию о СКЦИ можно получить из [2]. Кратко опишем данный механизм организационно-технического управления.

Контроль целостности объекта представляет собой контроль его неизменности [5]. При этом проверяется полное тождество контролируемого объекта и образца (объекта, хранящего исходное состояние контролируемого объекта, которое принимается за эталонное), что обеспечивает полностью достоверный контроль, но использует максимум ресурсов.

Принятие решения осуществляется на основе комплексной оценки качества функционирования СКЦИ как объекта управления с учетом результатов его контроля, реализующего функцию обратной связи управления, для обеспечения и поддержания разумного компромисса между уровнем целостности информации в АИСТО и её эффективностью функционирования по целевому назначению.

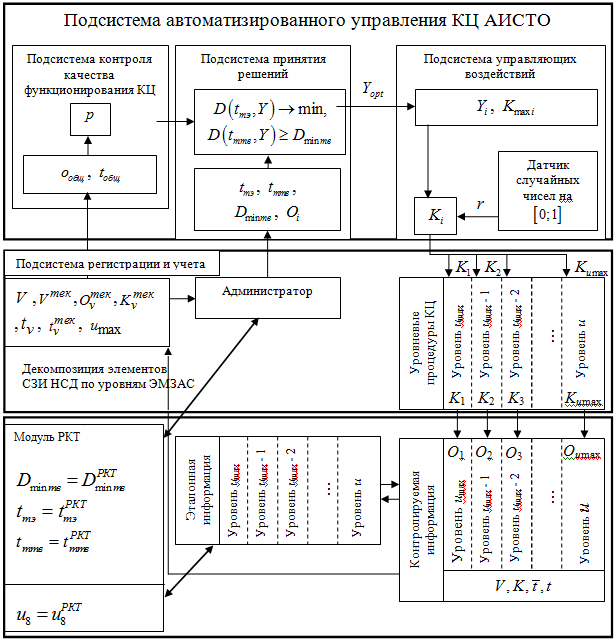

СКЦИ представляет собой совокупность различных модулей (рис. 2).

Административный модуль дает возможность руководить работой и осуществлять настройку СКЦИ. Посредством него администратор вводит необходимые для функционирования параметры и осуществляет анализ эффективности работы СКЦИ по выходным данным.

Подсистема контроля качества функционирования обеспечивает расчет текущих важных показателей, таких как скорость функционирования, и итоговые значения объема информации, проверенного на неизменность, и времени, затраченного на это.

Подсистема принятия решений вычисляет, на основании полученных параметров от подсистемы контроля и от администратора, оптимальное значение важного параметра динамической эффективности ![]() , значение которого и определяет эффективный характер функционирования СКЦИ.

, значение которого и определяет эффективный характер функционирования СКЦИ.

Подсистема управляющих воздействий, учитывая ограничивающий параметр ![]() , рассчитывает случайным образом параметр

, рассчитывает случайным образом параметр ![]() , отвечающий за полноту проверки на каждом уровне ЭМЗАС.

, отвечающий за полноту проверки на каждом уровне ЭМЗАС.

Рис. 2. «Структурная схема управления СКЦИ АИСТО»

Основной модуль СКЦИ рассчитывает количество информации для проведения процесса проверки и сверяет с эталонным значением. Заметим, что данные касательно проверяемой на целостность информации при текущем запуске СКЦИ регистрируются подсистемой регистрации и учета.

Модуль РКТ управляется администратором. При инициализации РКТ происходит подмена в реестре эталонных значений: значения восьмого уровня ЭМЗАС, который называется «Менеджерский», заменяются аналогичными, за исключением содержания совокупности «Специализированные данные». Данная замена исключает возможность получить доступ к данной совокупности, так как любой дискреционный доступ к объявленным данным не пройдет проверку СКЦИ. Для возможности использования защищенных данных предусмотрена процедура по замене эталонной информации специальным значением, дающим возможность определенным авторизациям пользоваться совокупностью «Специализированные данные». Процедура предлагает администратору на установленный срок или до окончания РКТ указать номера легальных авторизаций, для которых доступ будет открыт.

При инициализации РКТ происходит автоматическая замена установленных администратором параметров функционирования СКЦИ: ![]() ,

, ![]() ,

, ![]() . Данная процедура призвана увеличить объем информации, контролируемой на неизменность, что увеличит степень защиты от НСД. Параметры функционирования СКЦИ при РКТ должны быть заранее определены и не оказывать существенного влияния на производительность АИС. Заметим, что изменение только вводимых параметров, а не конечных, рассчитываемых СКЦИ в автоматическом режиме, лучшим образом влияет на эффективность функционирования АИСТО.

. Данная процедура призвана увеличить объем информации, контролируемой на неизменность, что увеличит степень защиты от НСД. Параметры функционирования СКЦИ при РКТ должны быть заранее определены и не оказывать существенного влияния на производительность АИС. Заметим, что изменение только вводимых параметров, а не конечных, рассчитываемых СКЦИ в автоматическом режиме, лучшим образом влияет на эффективность функционирования АИСТО.

Заключение

Рассмотренный метод использования СКЦИ в качестве инструмента разграничения доступа предполагает:

1. Экономию вычислительных ресурсов. Дополнительные операции, связанные с введением РКТ, в исполнении СКЦИ окажут незначительное влияние на оценку производительности АИСТО.

2. Уменьшение трудозатрат на реализацию СЗИ НСД. На стадии проектирования СКЦИ применение данной методологии позволит решить многие задачи предоставления полномочий доступа.

3. Анализ и усовершенствование архитектуры СКЦИ, что впоследствии позволит увеличить эффективность данного элемента организационно-технологического управления автоматизированной системы.

Рецензенты:

Белокуров С.В., д.т.н., доцент, начальник кафедры математики и естественнонаучных дисциплин ФКОУ ВПО Воронежский институт ФСИН России, г. Воронеж;

Душкин А.В., д.т.н., доцент, начальник кафедры управления и информационно-технического обеспечения ФКОУ ВПО Воронежский институт ФСИН России, г. Воронеж.